Es una herramienta esencial en la Oficina, Hogar e Industria, nos permite realizar nuestras tareas diarias con una mejor presentación. Como todo equipo, requiere de mantenimiento preventivo para prolongar su vida útil y evitar problemas que no se hubieran presentado si le hubiéramos dado el servicio adecuado.

El servicio se puede dar a:

Hardware:

· Limpieza de Componentes,

· Periféricos tanto Internos como Externos

· Para evitar el Acumulamiento de Polvo,

· Grasa y Pelusa.

Que pueden afectar el funcionamiento de componentes mecánicos y electrónicos, que pueden ocasionar desde dificultad para operar el equipo hasta problemas graves como piezas que ya no funcionen, que se atasquen, que generen descargas eléctricas, etc.

SOLUCIONAR PROBLEMAS DEL HADWARE

Las soluciones son las siguientes:

1.- las memorias estan sucias(para eso hay que probarlas en otra pc que utilice el mismo tipo de ram) si en caso no funciona la ram en la otra pc entonces significa que no sirven y se debera comprar otra del mismo tipo.

2.-la otra seria checar el microprocesador igual en otra pc (al igual como lo explique con las ram).

3.- el otro problema puede ser la tarjeta de video (tambien tendras que checarla en otra pc).

4.- ah tambien pudiera ser la pila de tarjeta madre que ya no funcione si ese fuera el caso tendrias que comprar una en una tienda exclusiva donde vendan circuitos electricos ah paro para que no te den gato por liebre lleva la pila para que lo enseñes (nota: nunca te atrevas a comprar la pila con los falluqueros por que no son las misma).

5.- si de plano sigue el problema y ya checastes en otra pc todo lo anterior entonces el problema es la trajeta madre y tendras que comprar una pero de acuerdo a las caracteristicas del microprocesador,las ram que tu pc tenga(eso te lo digo para que no gastes de mas.) espero y les sirva este aporte.

Software:

· Limpieza de Archivos Temporales de Internet,

· Eliminación de Cookies,

· Depuración de Registro,

· Archivos de inicio llenos de programas TSRs que alentan el Equipo,

· Desinstalación de Programas Inútiles,

· Desfragmentación,

· Exploración de Disco Duro.

Con esto evitamos que nuestro equipo se vuelva lento, deje de responder, se congele, nos envié frecuentes mensajes de error en programas y sistema que afecten la operación y uso del sistema.

SOLUCIONAR PROBLEMAS DEL SOFTWARE

Su software, ya sea un navegador de Internet o una base de datos de donantes, puede desempeñar un papel fundamental en sus tareas cotidianas como organización sin fines de lucro. Por esta razón, cuando comienzan a surgir problemas de software tales como caídas inexplicables del sistema y extraños mensajes de error, la jornada laboral puede convertirse en una silenciosa (o no tan silenciosa) inactividad.

Si los problemas de software lo agobian, se verá tentado a llamar al personal oficial de soporte técnico del producto pero las llamadas al centro de ayuda pueden tomar mucho tiempo y en algunos casos, ser bastante costosas, por lo que no siempre son la mejor opción de primera instancia. Afortunadamente existen varios pasos básicos que puede seguir para solucionar problemas de software por sí mismo o al menos para limitar sus efectos. La próxima vez que una aplicación funcione deficientemente, siga estos consejos en el orden en que se presentan. Recuerde documentar cuidadosamente los pasos que siga, así, cuando sea inevitable llamar al soporte técnico, al menos sabrá de lo que no está causando el problema.

1. Libere memoria RAM cerrando otros programas abiertos.

Todo software instalado en su computadora necesita Memoria de Acceso Aleatorio [Random Access Memory, RAM] para funcionar. Mientras más programas se estén ejecutando simultáneamente en su computadora, más RAM consumirá. En consecuencia, si un programa determinado no se carga o funciona lentamente, el primer paso que debe seguir es cerrar todas las demás aplicaciones abiertas. Esto puede ser especialmente importante si su organización, no lucrativa, emplea computadoras antiguas que no tienen mucha RAM. Si quiere averiguar cuáles son las aplicaciones que están abiertas y están utilizando la mayor parte de la RAM de su computadora, los sistemas operativos Windows y Macintosh (OS) cuentan con herramientas que muestran esa información.

Para revisar las estadísticas de uso de RAM en Windows:

· Presione Ctrl+Alt+Supr.

· De clic en la opción Administrador de tareas.

· En la ventana que aparece, haga clic en la ficha Procesos.

· Luego haga clic en el elemento del menú "Uso de memoria", que ordena todas las aplicaciones abiertas de acuerdo con la cantidad de RAM que están usando.

· Para cerrar un proceso o aplicación de clic en el botón “Terminar proceso”, pero antes le recomendamos que busque en la Web el nombre del proceso o aplicación, a fin de no detener accidentalmente un proceso o programa que sea necesario para el funcionamiento del sistema.

El sistema operativo Mac OS X muestra información sobre el uso de RAM mediante una herramienta denominada Visor de procesos

· Acceder a Finder.

· Seleccionar Aplicaciones.

· Seleccionar Utilidades.

· Una vez que se haya iniciado el Visor de procesos, ordene los programas según el uso de RAM haciendo clic en la ficha Memoria real.

· Cerrara los procesos o aplicaciones necesarios.

2. Reinicie el software.

Si ha cerrado todas las aplicaciones en su computadora y el software aún funciona lentamente, el sistema se cae o muestra mensajes de error, intente cerrar el programa problemático y simplemente póngalo de nuevo en marcha. Algunas veces los problemas de software radican en un conflicto con otros programas o simplemente tienen dificultades para abrirse; a menudo reiniciar el software resuelve el problema.

3. Apague y reinicie su computadora.

En algunas ocasiones, una falla en el sistema operativo o un contratiempo con el hardware pueden causar problemas de software. Si el reinicio de la aplicación en curso no resuelve el problema, pruebe reiniciando su computadora. Una vez restablecido totalmente su funcionamiento, vuelva a abrir la aplicación y compruebe si el problema se ha resuelto.

4. Use Internet para encontrar ayuda.

Sea cual sea el software que no funciona bien o el problema específico que encuentre, es posible que le haya pasado a alguien más. Si los problemas no pertenecen a un software hecho a la medida, tiene buenas probabilidades de encontrar ayuda en Internet. Al buscar soluciones en línea a través de Google u otro motor de búsqueda, incluya la información más importante: el nombre del programa, el tipo de problema y las circunstancias bajo las cuales ocurrió. Si el programa muestra un mensaje de error específico, escríbalo en la casilla del buscador junto con el nombre de la aplicación. Aunque usar un motor de búsqueda puede ser una forma rápida de encontrar información acerca de mensajes de error o problemas de software muy específicos, eche un vistazo al sitio del fabricante para obtener consejos de resolución de problemas más generales. Gran parte de los principales fabricantes de software proporcionan alguna forma de ayuda específica para el producto en sus páginas Web oficiales, como listas de preguntas frecuentes, documentación del producto o foros de discusión en los que los usuarios pueden intercambiar consejos. También puede encontrar soluciones a sus problemas de software en cualquiera de las numerosas páginas Web dedicadas a proporcionar ayuda técnica.

5. Deshaga cualquier cambio reciente de hardware o software.

Como se ha mencionado, algunos problemas provienen de conflictos con otro software. Por ejemplo, como se establece en el artículo de información tecnológica de Johns Hopkins Institutions, el antivirus Symantec Norton puede entrar en conflicto con otros productos antivirus competidores. De este modo, si uno de sus empleados ha instalado otro programa antivirus y Norton Antivirus ya no funciona correctamente, desinstalar el otro antivirus puede resolver su problema perfectamente. Si está solucionando problemas en la computadora de uno de sus empleados y sospecha que ha modificado alguna de las configuraciones del sistema operativo, es posible que inadvertidamente haya hecho cambios que estén causando sus problemas actuales. Por ejemplo, el Menú de inicio de Windows XP contiene una opción denominada "Configurar acceso y programas predeterminados", la cual permite deshabilitar el acceso a determinadas aplicaciones. Si el usuario accidentalmente quita la marca en la casilla junto a un programa, ésta puede ser la razón de que no pueda ejecutarse. Pregunte al usuario si ha cambiado recientemente alguna de las configuraciones de su computadora; si puede recordar los cambios que ha hecho, deshágalos y trate de iniciar el software otra vez. De la misma manera, los problemas de software algunas veces pueden ser causados por periféricos nuevos o mal configurados, incluyendo escáneres e impresoras. Si ha conectado recientemente algún hardware nuevo a una de las computadoras de su organización, trate de desconectarlo y vea si eso corrige el problema de software.

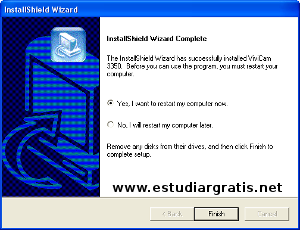

6. Desinstale el software y vuelva a instalarlo.

A veces un software no funcionará correctamente porque se han sacado o borrado archivos críticos para la aplicación. Por ejemplo, muchas de las aplicaciones de Windows usan archivos del tipo Biblioteca de enlace dinámico [Dynamic Link Library, DLL] para realizar determinadas tareas. Muy a menudo, varias aplicaciones necesitan el mismo archivo DLL para operar correctamente, por lo tanto si usted ha eliminado recientemente algún programa de su computadora junto con todos sus archivos DLL, otra aplicación puede volverse inestable o no funcional. Un paso que usted puede seguir para asegurarse de que el software problemático tiene todos los archivos que necesita es desinstalarlo completamente y volver a instalarlo en su computadora. Incluso si eliminó el programa utilizando el desinstalador incorporado (si lo tiene), es recomendable revisar la carpeta Archivos de programa de su disco duro, normalmente ubicada en la unidad de disco C, para buscar y borrar cualquier archivo que haya quedado del programa. Después, compruebe si se encuentra disponible alguna versión nueva del programa (el vendedor o desarrollador del programa puede haber incorporado correcciones que se relacionen con su problema). Descargue e instale la versión nueva si está disponible. En caso contrario, busque el CD de instalación o descargue la versión más actualizada del software y repita el proceso de instalación.

7. Busque parches para el software.

Aunque algunos proveedores de software corrigen los problemas principales de sus productos lanzando versiones completamente nuevas, otros pueden reparar los errores menores a través de parches, actualizaciones pequeñas del software que solucionan problemas detectados por desarrolladores o usuarios. Aun cuando esté seguro de que instaló la versión más actualizada del software, sería recomendable visitar la página Web del fabricante o desarrollador para saber si hay nuevas actualizaciones, ya que el proveedor podría haber decidido corregir rápidamente un problema recién descubierto por medio de un parche en lugar de una nueva versión.

8. Escanee para detectar virus y malware.

Los virus, spyware y otras formas de software maligno (conocido comúnmente como malware) no sólo pueden comprometer la privacidad de su organización sin fines de lucro, sino también provocar que otras aplicaciones de su computadora, especialmente navegadores Web y clientes de correo electrónico, se bloqueen, se caigan o dejen de trabajar completamente. Si estos ocho consejos no le han ayudado a resolver su problema de software, es posible que necesite escanear su computadora utilizando tanto aplicaciones antivirus como antimalware, programas diseñados para encontrar y destruir virus y malware. Al ejecutar uno de estos programas, es una buena idea utilizar el modo de búsqueda más completo que esté disponible. Recuerde también que debe apagar y reiniciar su computadora si el programa antivirus o antimalware encuentra y elimina amenazas de la computadora. Para obtener más información sobre cómo deshacerse de virus y malware, incluyendo consejos sobre aplicaciones antivirus y antimalware, lea el artículo de TechSoupRemovingViruses, Spyware, and Other Forms of Malware (Cómo eliminar virus, spyware y otras formas de malware). Cabe destacar que actualmente la mayoría de los virus y malware atacan computadoras con sistema operativo Windows, aunque en ocasiones se han detectado amenazas de malware para Mac OS.

9. Revise posibles conflictos con el firewall.

Muchas organizaciones sin fines de lucro no tienen presupuesto para la compra de un firewall centralizado basado en software o hardware y, en cambio, deciden instalar un software de firewall personal como ZoneAlarm Free en cada computadora de su oficina. Aunque los firewall personales pueden ser una importante defensa contra hackers y otras amenazas de seguridad, también pueden confundir a los usuarios, ya que frecuentemente muestran mensajes preguntando al usuario si desea ejecutar o bloquear un programa. Es posible que experimente problemas de software debido a que indicó, por accidente, a su firewall personal que bloquee el programa en cuestión, al responder uno de estos mensajes. Revise las configuraciones del firewall para ver si el software con problemas ha sido añadido inadvertidamente a la lista de programas bloqueados. Si es así, cambie las configuraciones del firewall para permitir que el software se ejecute y luego compruebe si todavía tiene problemas.

10. Inicie en modo seguro.

Como se mencionó anteriormente, algunos funcionamientos deficientes de software pueden tener como causa las configuraciones del sistema operativo u otros problemas de sistema. Los sistemas operativos Windows y Mac disponen de un entorno para solucionar problemas conocido como Modo seguro, el cual desactiva aplicaciones y procesos que no son esenciales para el sistema, haciendo que teóricamente se puedan aislar los problemas más fácilmente. La mayor parte de las computadoras le permiten entrar en el Modo seguro al presionar la tecla F8 cuando la computadora se está iniciando. Si utiliza Mac, puede entrar en el Modo seguro al presionar la tecla Shift mientras o después de que la computadora arranque. Una vez en el Modo seguro, abra la aplicación con problemas e intente recrear el problema que surgió mientras estaba en el modo normal. Si no se encuentra con el mismo problema, hay una buena posibilidad de que éste lo haya causado su sistema operativo u otro programa, en vez de la aplicación que está tratando de arreglar.

11. Desfragmente su disco duro.

Como un paso final para solucionar problemas, puede elegir desfragmentar el disco duro de su computadora, el proceso de reorganizar la estructura de sus archivos de forma que el sistema funcione más eficientemente. Esta desfragmentación será más útil si ha experimentado una lentitud extrema en su software, ya que este proceso está pensado para que todo su sistema funcione más rápido. Note que la desfragmentación de un disco duro se aplica sólo a las computadoras basadas en Windows, ya que Macintosh OS optimiza automáticamente la estructura de archivos del disco duro. Los sistemas operativos Windows 98, ME, 2000 y XP incluyen una herramienta incorporada que puede iniciar en Inicio > Todos los programas > Accesorios > Herramientas del sistema> Desfragmentador de disco. Tenga en cuenta que desfragmentar un disco duro puede ser un proceso largo, especialmente si la unidad de disco contiene muchos archivos, por lo que prefiera realizar esta tarea cuando usted (o el usuario) esté lejos de la computadora durante unas horas. Si los consejos anteriores no han resuelto su problema de software, puede que sea el momento de aceptar la situación con resignación y fortaleza, y llamar a la línea de soporte técnico.

¿QUE SON LOS CÓDIGOS DE ERROR?

Son mensajes numerados que corresponden a errores en una aplicación específica. Se usan a menudo para identificar fallos de hardware , software o una entrada de datos incorrecta del usuario, en lenguajes de programación que carecen de manejo de excepciones , aunque a veces se usan conjuntamente a ellas. Los códigos de error no deben confundirse con los valores de retorno, aunque ambos se usen conjuntamente en el manejo de errores. Algunos de los códigos de error más severos visibles al usuario son los códigos de error en la pantalla azul de la muerte de Windows.

¿COMO VER LOS CÓDIGOS?

Esta sección enumera códigos de error y las posibles soluciones a esos códigos de error. Los códigos se enumeran por orden numérico.

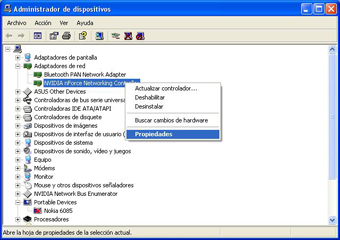

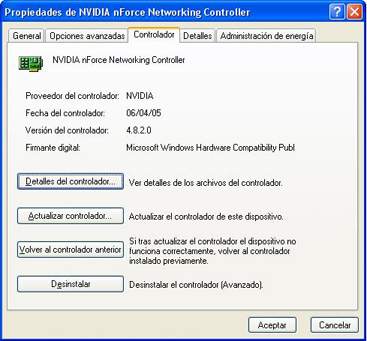

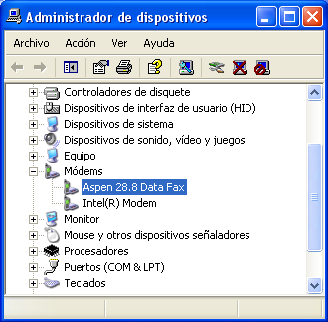

Antes de seguir, compruebe que tiene disponible el código de error. Puede ver el código de error en el cuadro de diálogo Propiedades de dispositivo en el Administrador de dispositivos. También puede resolver muchos de los errores desde el Administrador de dispositivos.

Esta sección enumera códigos de error y las posibles soluciones a esos códigos de error. Los códigos se enumeran por orden numérico.

Antes de seguir, compruebe que tiene disponible el código de error. Puede ver el código de error en el cuadro de diálogo Propiedades de dispositivo en el Administrador de dispositivos. También puede resolver muchos de los errores desde el Administrador de dispositivos.

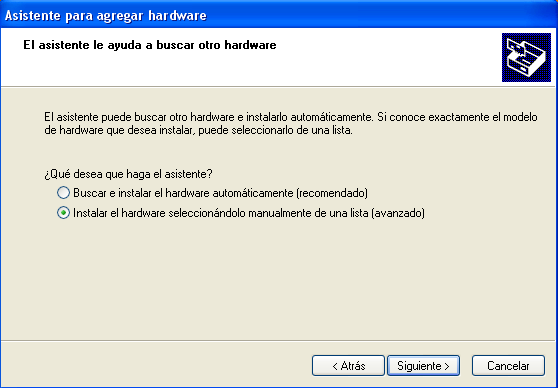

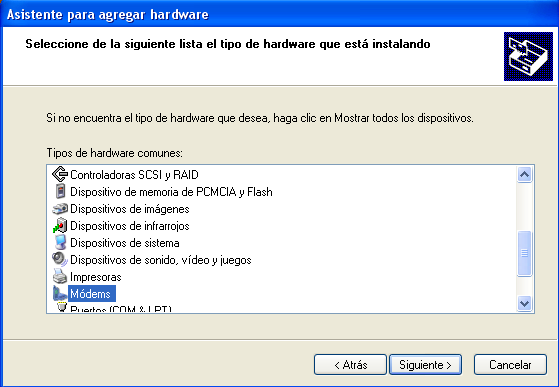

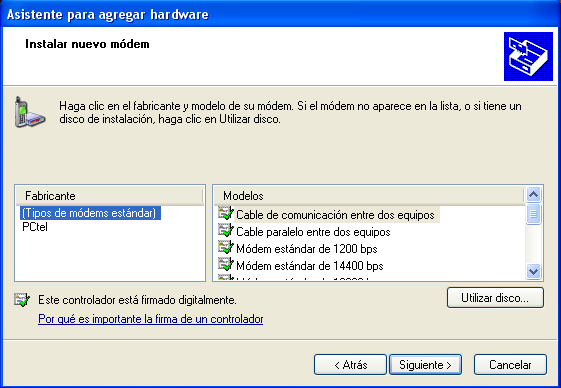

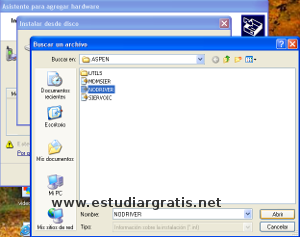

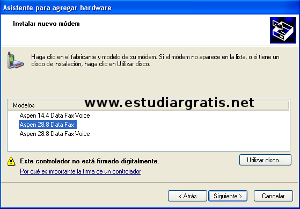

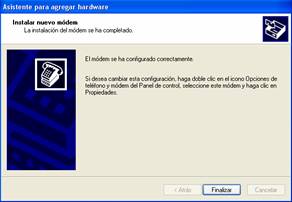

Para iniciar la solución de problemas, siga estos pasos:

1. Compruebe que el Administrador de dispositivos está abierto y que el problema se ha seleccionado. Puede realizar algunas de las soluciones recomendadas mediante el Administrador de dispositivos.

a. Haga clic con el botón secundario en Mi PC y, a continuación, haga clic en Propiedades.

b. Haga clic en la ficha Hardware y, después, haga clic en Administrador de dispositivos.

c. Haga doble clic en el tipo de dispositivo que tiene el problema. Por ejemplo, si tiene problemas con el módem, haga doble clic en Módems para ver los dispositivos de esa categoría.

Aparece una lista de dispositivos. Si un dispositivo tiene problemas, el dispositivo tiene a su lado un signo de admiración de color rojo. Si un dispositivo no es conocido (normalmente porque se han perdido los controladores), el dispositivo tendrá a su lado un signo de admiración amarillo.

d. Haga clic en el dispositivo que tiene el problema y, a continuación, haga clic en Propiedades. De esta forma se abre el cuadro de diálogo Propiedades de dispositivo. Puede ver el código de error en el área Estado del dispositivo de este cuadro de diálogo.

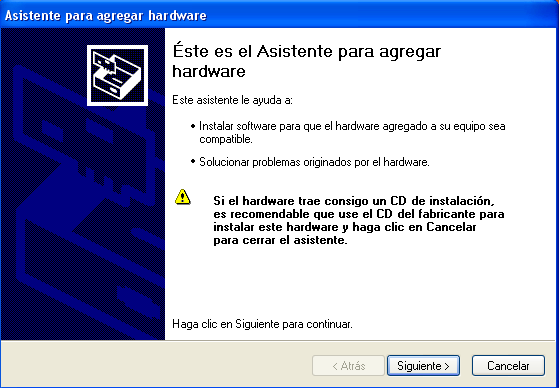

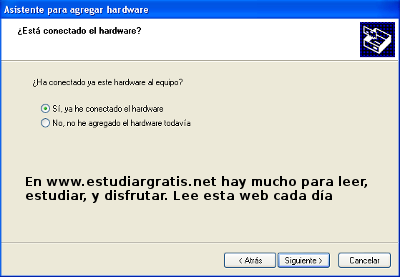

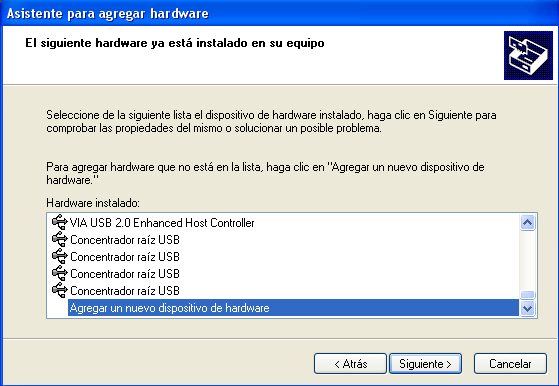

2. Si está disponible, use el Asistente para solucionar problemas para que le ayude a diagnosticar y resolver su problema.

. En el cuadro de diálogo Propiedades de dispositivo, haga clic en la ficha General.

a. Haga clic en Solucionar problemas para iniciar el Asistente para solucionar problemas. El asistente le hará unas preguntas sencillas y le proporcionará una solución al problema basándose en las respuestas que proporcionó. Si no está disponible el Asistente para solucionar problemas, vaya al paso 3.

b. Siga los pasos de la solución proporcionados por el asistente para resolver el problema.

c. Compruebe si se ha resuelto el error en el área Estado del dispositivo del cuadro de diálogo Propiedades de dispositivo. Si se resolvió el error, ya ha terminado. De lo contrario, vaya al paso 3.

3. Si el Asistente para solucionar problemas no le ayudó a resolver el suyo o no estaba disponible, busque el código de error en este artículo.

4. Siga las soluciones recomendadas para ese código de error.

5. Compruebe si se ha resuelto el error en el área Estado del dispositivo del cuadro de diálogo Propiedades de dispositivo. Si se resolvió el error, ya ha terminado.

El mantenimiento se puede dar a:

Diagnostico:

· Problemas de Velocidad Asociados a Hardware o Software.

· Detección y Limpieza de Virus, Gusanos, Troyanos y Spyware.

· Optimización de Registro,

· Arranque de Sistema,

· Limpieza de Archivos Temporales de Internet y del Sistema.

Configuración:

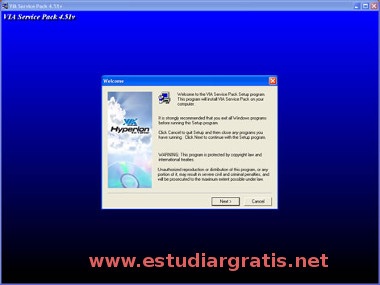

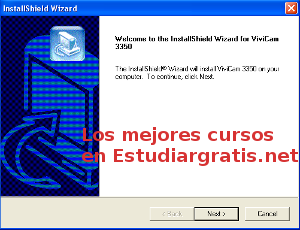

· Instalación y Configuración de Software,

· Instalación y Configuración de Sistemas Operativos,

· Instalación de Redes,

· Instalación de Hardware y Controladores.

Recuperación de Información:

En muchas ocasiones es posible recuperar parte o toda la información que se creía perdida, nosotros podemos recuperar en muchos casos su información y respaldarla en CD-ROM, DVD o Disco Duro.

Desde unos cuantos archivos, hasta Giga Bytes de información.

Actualización de Equipos:

Comprar un equipo nuevo es la mejor opción, pero implica un gasto mayor. En muchos casos es posible hacer actualizaciones o mejoras menores que permiten aprovechar el equipo anterior y darle un tiempo de utilidad mayor.

Podemos realizar desde una actualización de sistema operativo y software, pasando por ampliación de memoria o disco duro, hasta una actualización de procesador, todo en función de sus necesidades y presupuesto.

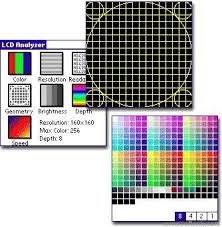

.png) - Calibración de colores, ajuste de brillo y contraste en los monitores.

- Calibración de colores, ajuste de brillo y contraste en los monitores. - Lubricación y calibración de impresoras.

- Lubricación y calibración de impresoras. - Optimización del sistema operativo y unidades de almacenamiento.

- Optimización del sistema operativo y unidades de almacenamiento. - Eliminación de archivos temporales.

- Eliminación de archivos temporales. - Detección y eliminación de virus.

- Detección y eliminación de virus. - Informe final y recomendaciones para el buen funcionamiento de los equipos de cómputo e impresoras.

- Informe final y recomendaciones para el buen funcionamiento de los equipos de cómputo e impresoras.

.png)